移行先が SharePoint Online の場合

すべてのサイト コレクションを移行するには、カスタム Azure アプリに以下の API 権限を追加します。

|

API |

アクセス許可 |

タイプ |

必要となる理由 |

|

Microsoft Graph |

User.Read.All (Read user profiles) |

アプリケーション |

ユーザー マッピング用の Microsoft 365 ユーザーを取得します。 |

|

RoleManagement.Read.Directory (Read all directory RBAC settings) |

アプリケーション |

Microsoft グローバル グループを取得し、サービス アカウントの必要なロールを確認します。 | |

|

Group.Read.All (Read all groups) |

アプリケーション |

移行元サイト コレクションに関連する Microsoft 365 グループの所有者、メンバー、その他の詳細を取得します。 | |

|

Microsoft Information Protection Sync Service |

UnifiedPolicy.Tenant.Read (Read all unified policies of the tenant) |

アプリケーション |

ファイル / サイトの秘密度ラベルを管理する場合にのみ必要です。 |

|

Azure Rights Management Services |

Content.SuperUser (Read all protected content for this tenant) |

アプリケーション |

ファイル / サイトの秘密度ラベルを管理する場合にのみ必要です。 |

|

SharePoint/Office 365 SharePoint Online

|

Sites.FullControl.All (Have full control of all site collections) |

アプリケーション |

SharePoint Online サイト コレクションの設定および権限を取得します。 |

|

TermStore.ReadWrite.All (Read and write managed metadata) |

アプリケーション |

Managed Metadata Service を取得して移行します。 *注意: 管理されたナビゲーションで使用されている用語セットを移行するには、この権限が必要です。管理されたナビゲーションで使用されている用語セットを移行する必要がない場合、権限を TermStore.Read.All に置き換えることができます。 |

簡単に使用するため、以下のコマンドを直接使用して、マニフェスト を介して必要な API アクセス許可を Microsoft 365 テナントに追加することができます。

"requiredResourceAccess": [

{

"resourceAppId": "00000003-0000-0ff1-ce00-000000000000",

"resourceAccess": [

{

"id": "678536fe-1083-478a-9c59-b99265e6b0d3",

"type": "Role"

},

{

"id": "c8e3537c-ec53-43b9-bed3-b2bd3617ae97",

"type": "Role"

}

]

},

{

"resourceAppId": "00000012-0000-0000-c000-000000000000",

"resourceAccess": [

{

"id": "7347eb49-7a1a-43c5-8eac-a5cd1d1c7cf0",

"type": "Role"

}

]

},

{

"resourceAppId": "00000003-0000-0000-c000-000000000000",

"resourceAccess": [

{

"id": "5b567255-7703-4780-807c-7be8301ae99b",

"type": "Role"

},

{

"id": "483bed4a-2ad3-4361-a73b-c83ccdbdc53c",

"type": "Role"

},

{

"id": "df021288-bdef-4463-88db-98f22de89214",

"type": "Role"

}

]

},

{

"resourceAppId": "870c4f2e-85b6-4d43-bdda-6ed9a579b725",

"resourceAccess": [

{

"id": "8b2071cd-015a-4025-8052-1c0dba2d3f64",

"type": "Role"

}

]

}

],

*注意: テナント内のすべてのサイト コレクションを移行するには、上記の権限が必要です。特定のサイト コレクションのみを移行する必要がある場合は、異なる権限セットを持つ別のカスタム アプリに変更してください。詳細については、以下の説明を参照してください。

|

API |

アクセス許可 |

タイプ |

必要となる理由 |

|

Microsoft Graph |

User.Read.All (Read user profiles) |

アプリケーション |

Microsoft 365 ユーザーを取得して移行します。 |

|

Sites.Selected (Access selected site collections) |

アプリケーション |

指定したサイト コレクションのデータを取得して移行します。 | |

|

RoleManagement.Read.Directory (Read all directory RBAC settings) |

アプリケーション |

Microsoft グローバル グループを取得し、サービス アカウントの必要なロールを確認します。 | |

|

Group.Read.All (Read all groups) |

アプリケーション |

移行元サイト コレクションに関連する Microsoft 365 グループの所有者、メンバー、その他の詳細を取得します。 | |

|

Microsoft Information Protection Sync Service |

UnifiedPolicy.Tenant.Read (Read all unified policies of the tenant.) |

アプリケーション |

ファイルの秘密度ラベルを管理する場合にのみ必要です。 |

|

Azure Rights Management Services |

Content.SuperUser (Read all protected content for this tenant) |

アプリケーション |

ファイルの秘密度ラベルを管理する場合にのみ必要です。 |

|

SharePoint/Office 365 SharePoint Online |

Sites.Selected (Access selected site collections) |

アプリケーション |

指定したサイト コレクションのデータを取得して移行します。 |

|

TermStore.ReadWrite.All (Read and write managed metadata) |

アプリケーション |

Managed Metadata Service を取得して移行します。 *注意: 管理されたナビゲーションで使用されている用語セットを移行するには、この権限が必要です。管理されたナビゲーションで使用されている用語セットを移行する必要がない場合、権限を TermStore.Read.All に置き換えることができます。 |

簡単に使用するため、以下のコマンドを直接使用して、マニフェスト を介して必要な API アクセス許可を Microsoft 365 テナントに追加することができます。

"requiredResourceAccess": [

{

"resourceAppId": "00000003-0000-0ff1-ce00-000000000000",

"resourceAccess": [

{

"id": "c8e3537c-ec53-43b9-bed3-b2bd3617ae97",

"type": "Role"

},

{

"id": "20d37865-089c-4dee-8c41-6967602d4ac8",

"type": "Role"

}

]

},

{

"resourceAppId": "00000003-0000-0000-c000-000000000000",

"resourceAccess": [

{

"id": "5b567255-7703-4780-807c-7be8301ae99b",

"type": "Role"

},

{

"id": "483bed4a-2ad3-4361-a73b-c83ccdbdc53c",

"type": "Role"

},

{

"id": "883ea226-0bf2-4a8f-9f9d-92c9162a727d",

"type": "Role"

},

{

"id": "df021288-bdef-4463-88db-98f22de89214",

"type": "Role"

}

]

},

{

"resourceAppId": "00000012-0000-0000-c000-000000000000",

"resourceAccess": [

{

"id": "7347eb49-7a1a-43c5-8eac-a5cd1d1c7cf0",

"type": "Role"

}

]

},

{

"resourceAppId": "870c4f2e-85b6-4d43-bdda-6ed9a579b725",

"resourceAccess": [

{

"id": "8b2071cd-015a-4025-8052-1c0dba2d3f64",

"type": "Role"

}

]

}

],

2. ストレージ場所 アクセスし、GrantFullControlForSiteCollection.ps1 と SiteCollectionUrls.csv ファイルをネットワークが接続されているマシンのカスタム フォルダーにダウンロードします。

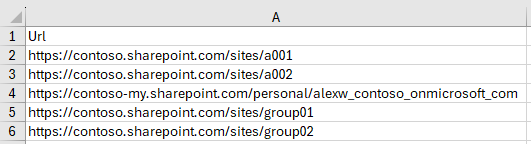

3. カスタム フォルダーで SiteCollectionUrls.csv ファイルを開き、移行するサイト コレクションの URL を以下のように入力します。

4. アプリにサイト コレクションのフル コントロール権限を付与するには、グローバル管理者ロールを持つ同意ユーザーを用意し、そのユーザーをサイト コレクションの サイト コレクションの管理者 に追加します。

5. カスタム フォルダーで、GrantFullControlForSiteCollection.ps1 ファイルをメモ帳で開きます。

6. 必要な情報を使用して、以下のパラメータを構成します。

•$appId = 'Custom App client ID' – カスタム アプリのクライアント ID を入力します。

•$appName = 'Custom App Display name' – カスタム アプリの表示名を入力します。

•$connection = Connect-PnPOnline -Url 'SharePoint Admin Center URL' – テナントの SharePoint 管理センター URL を入力します。

*注意: カスタム アプリが SharePoint 管理センター URL へのアクセス権を持っていない可能性があります。Fly で接続を追加する際にテナント ドメインの検証を行わないようにするには、移行ポリシーの カスタム機能 セクションに IsCheckAdminUrl=false 文字列を追加することができます。

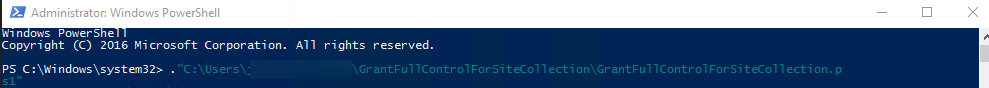

7. Windows PowerShell を開き、Windows PowerShell ウィンドウで以下のコマンドを入力します。

."file path"

解凍されたフォルダー内の GrantFullControlForSiteCollection.ps1 ファイルの完全パスで file path を置き換え、キーボードの Enter キーを押します。

*注意: PnP PowerShell がお使いの環境にインストールされていることを確認してください。

8. カスタム アプリの証明書キーを入力し、キーボードの Enter を押します。

9. 資格情報の要求 ウィンドウで、ステップ 5 で準備した同意ユーザーとそのパスワードを入力し、[OK] をクリックします。

10. プロセスの完了後、必要に応じて、サイト コレクションの サイト コレクションの管理者 から同意ユーザーを削除することができます。